Qué es Control de Acceso a redes y cómo configurarlo en Advanced EPDR/EDR

Related Products_

- Advanced EPDR

- Advanced EDR

Introduction

El Control de Acceso a redes aporta una capa extra de seguridad cuando los equipos de usuario se conectan a la red corporativa, ya sea remotamente a través de VPN o localmente a través de Wi-Fi.

El equipo de usuario que intenta conectarse a la red corporativa a través de VPN o de Wi-Fi, ha de cumplir una serie de condiciones para que se le permita acceder. Si no las cumple, el acceso se denegará.

El agente Cytomic instalado en el equipo es el encargado de reunir y enviar la información necesaria para que el dispositivo que validará el acceso (Firebox -en el caso de VPN- o Access Point -para Wi-Fi-) pueda realizar las comprobaciones necesarias.

Mecanismo de validación y generación de UUIDs

Un UUID (Universally Unique IDentifier) es una cadena de caracteres que identifica de forma única a un dispositivo.

El mecanismo utilizado en el dispositivo (FireBox o Access Point) para validar las conexiones VPN o Wi-Fi es un UUID + contraseña. Esto implica tener configurado el mismo par UUID – contraseña en el dispositivo y en la consola de Advanced EPDR.

Si no tienes previamente configurado un UUID en tu dispositivo, será necesario generar uno nuevo. Al ser un formato abierto, existen muchos generadores de UUIDs gratuitos, como por ejemplo https://www.uuidgenerator.net/

NOTA: Utiliza una contraseña lo suficientemente larga que incluya caracteres especiales, números y mayúsculas.

Para más información sobre Firebox y su configuración de conexiones VPN, consulta este artículo sobre la Aplicación de Host Sensor de TDR.

Requisitos

Para poder utilizar la protección de seguridad para conexiones VPN con Firebox, el equipo tiene que cumplir los siguientes requisitos:

- Tener una protección instalada y activa.

- Tener un ID de cuenta y una clave de autenticación válidos.

- Sistema operativo: Windows 8.1 o superior, macOS High Sierra 10.13 o superior.

- Puertos: para un correcto funcionamiento de la protección de seguridad para conexiones VPN, el agente instalado en el equipo requiere el puerto 33000 para su comunicación con Firebox.

Se considera válida la protección avanzada de en modo hardening o lock activada y en ejecución, o la protección antivirus activada y en ejecución.

Se considera válida la protección antivirus activada y en ejecución.

La seguridad para conexiones VPN no es compatible con los sistemas operativos Linux.

Al activar esta funcionalidad, los equipos con estos sistemas operativos o versiones anteriores a Windows 8.1 no podrán conectar con la VPN.

Comprobación de los requisitos

Cuando el equipo trata de conectarse a la red corporativa mediante una VPN, Firebox lleva a cabo las siguientes acciones:

- Solicita información sobre el estado de la protección instalada en el equipo.

- Comprueba que la UUID de la cuenta y la clave de autenticación son válidas. Ambas están disponibles en la configuración de Firebox que se utiliza para conectarse a la VPN.

- Confirma que el sistema operativo del equipo es válido, contrastándolo con los que tiene configurados.

Si todas las comprobaciones son positivas, Firebox permitirá el acceso del equipo a la red corporativa a través de la VPN; en caso contrario, no lo permitirá.

De forma predeterminada, los equipos tienen activada la exigencia de cumplimiento de los requisitos de seguridad para conectarse a VPN a través de Firebox.

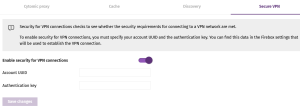

Acceso a la configuración de seguridad para conexiones VPN

Para activar la seguridad para conexiones VPN, sigue estos pasos:

- Haz clic en el menú lateral Servicios de red.

- En el menú de pestañas superior, haz clic en Control de Acceso a redes.

- Para activar la protección, activa el control deslizante.

- Escribe el UUID de la cuenta y la clave de autenticación.

- Haz clic en el botón Guardar cambios.

Configurar Control de Acceso a redes

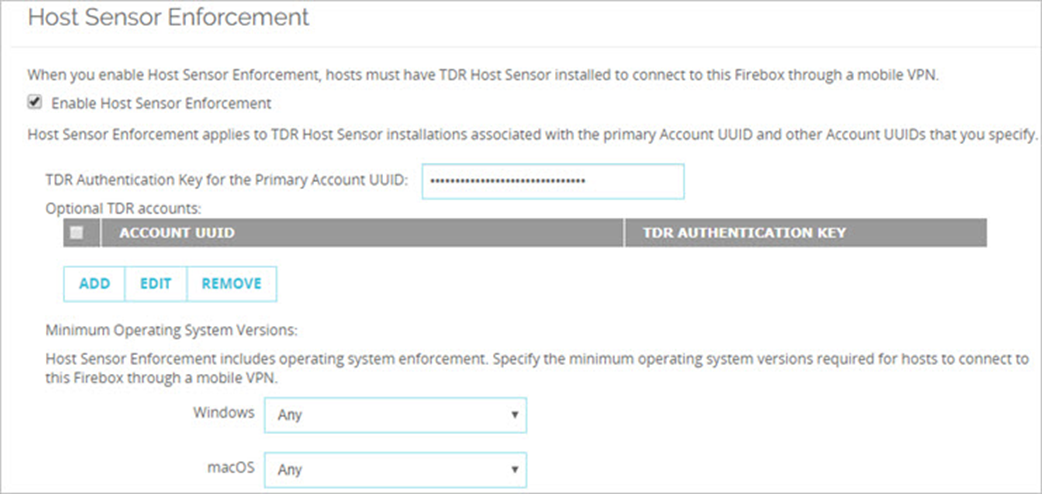

Hasta el lanzamiento de Fireware v12.9, se configura una VPN segura para Firebox con la configuración de cumplimiento del sensor de host TDR en Fireware Web UI o Policy Manager.

Para obtener información sobre cómo configurar la aplicación del sensor del host en Firebox, consulta el artículo Configurar la Aplicación TDR Host Sensor Enforcement en el Centro de ayuda de WatchGuard.