¿Cómo permitir extensiones de kernel/sistema para Cytomic en macOS con Jamf Pro 10.x?

Productos Relacionados

- Advanced EPDR

- Advanced EDR

Introducción

Después de instalar Advanced EDR/EPDR for macOS de forma manual o de forma remota, se solicita al usuario que apruebe la extensión del kernel/sistema de Advanced EDR/EPDR en su macOS y la FDA (Full Disk Access) si el sistema es Catalina o superior.

Hasta que el usuario no apruebe esta extensión del kernel/sistema y la FDA (en Catalina o superior), la protección no funcionará.

Se puede aprobar previamente la extensión del kernel/sistema y la FDA de Advanced EDR/EPDR y así eliminar la intervención del usuario mediante una lista blanca de la extensión del kernel/sistema utilizando una herramienta de gestión de dispositivos móviles como Jamf Pro. Esta función es compatible a partir de macOS 10.13.2 y la versión 10.3.0 de Jamf Pro.

Procedimiento

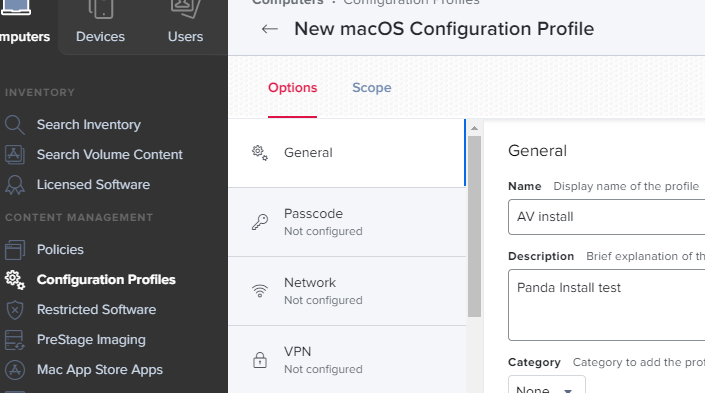

El procedimiento implica la creación y aplicación de un perfil de configuración MDM en Jamf Pro 10.x que incluya en la lista blanca la extensión del kernel/System y la FDA en los ordenadores de destino. Ten en cuenta que los ordenadores deben tener el estado MDM aprobado por el usuario.

- Haz clic en Configuration profiles en el menú de la izquierda y rellena la información requerida en el apartado General.

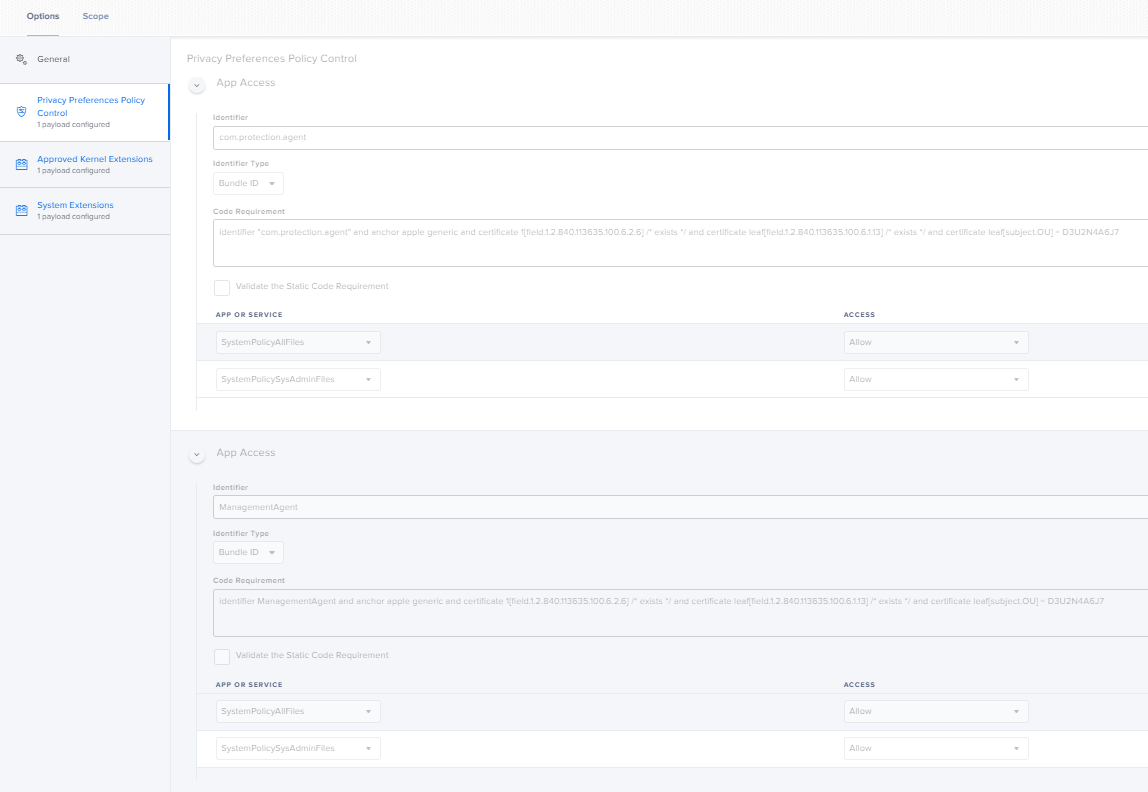

- Ve hacia abajo en la opción Configuration Profile y selecciona Policy Control en Privacy Options. Esto requerirá introducir el Identificador de equipo y el ID del paquete. Ejecuta el siguiente comando en un terminal:

- codesign -dr – /Applications/Management-Agent.app para Agente de administraciónResultado:

Ejecutable=/Applications/Management-Agent.app/Contents/MacOS/AgentSvc

designado => identifier ManagementAgent and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = D3U2N4A6J7 - codesign -dr – /Applications/.Endpoint-Protection.app para el Agente de protecciónResultado:

Executable=/Applications/Endpoint-Protection.app/Contents/MacOS/pa_gui

designated => identifier “com.protection.agent” and anchor apple generic and certificate 1[field.1.2.840.113635.100.6.2.6] /* exists */ and certificate leaf[field.1.2.840.113635.100.6.1.13] /* exists */ and certificate leaf[subject.OU] = D3U2N4A6J7Ejemplo a continuación:

- codesign -dr – /Applications/Management-Agent.app para Agente de administraciónResultado:

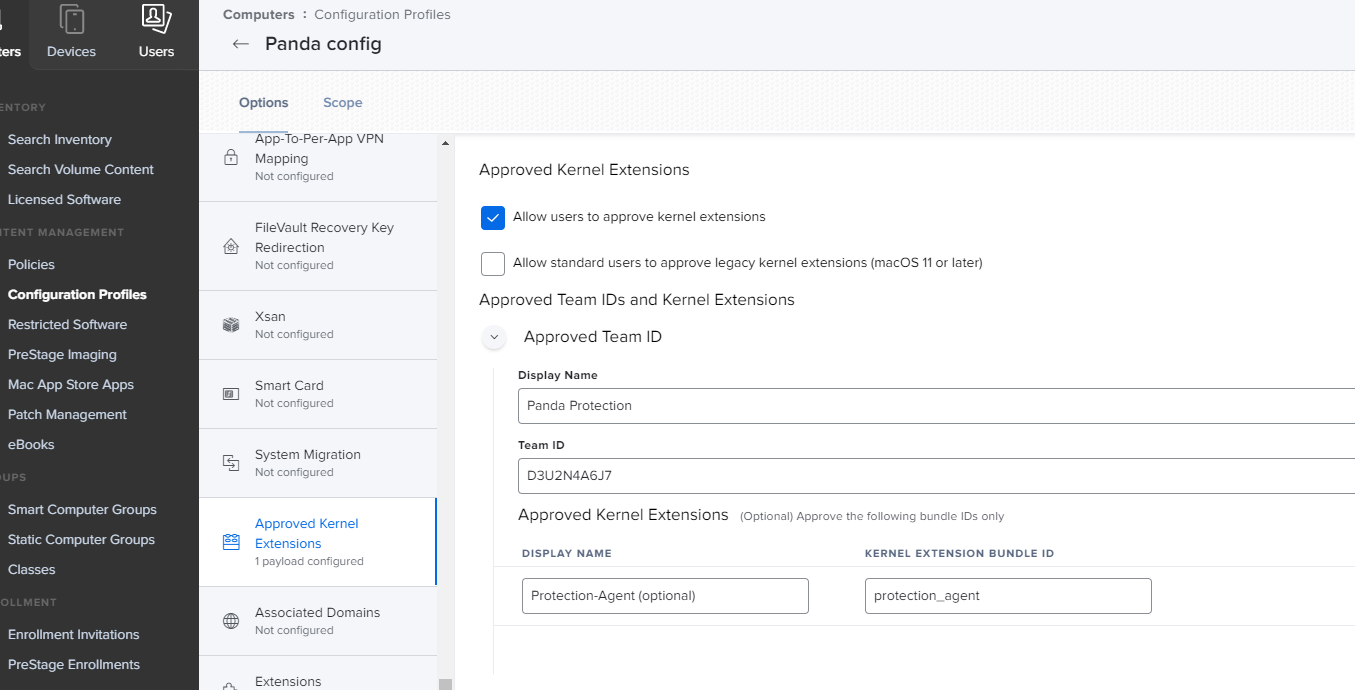

- Para el siguiente paso, haz clic en Approved Kernel Extensions, el nombre de la extensión del kernel es necesario para los sistemas Mojave y los sistemas OSX más antiguos. Para recopilar el nombre de la extensión del kernel, se puede usar el siguiente comando:

- kextstat | grep -v com.apple

Esto mostrará todas las extensiones de kernel de terceros instaladas. La extensión del kernel generalmente se mostrará como protection_agent.

- kextstat | grep -v com.apple

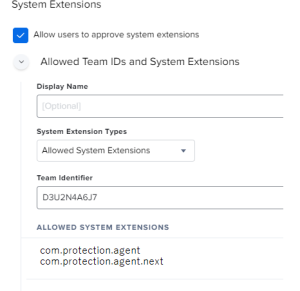

- En el caso de macOS 10.15 y posteriores, selecciona Extensions, en el menú Configuration Profiles y al igual que en el proceso anterior, añade las extensiones del sistema. Este proceso ofrece tres opciones diferentes para la aprobación de la extensión. Puedes elegir Allowed System Extensions y completar la información requerida. Puedes usar el siguiente comando para acceder al Identificador de equipo y la extensión del sistema en un sistema con la protección ya instalada. El comando es el siguiente:

- systemextensionsctl list

Una vez que tengas la información, completa los campos requeridos añadiendo com.protection.agent.next y com.protection.agent como se muestra en la siguiente imagen: